Несколько эффективных методов сброса пароля учетной записи Windows

Время дочитывания:

Человеческая память не идеальна, важную информацию, в том числе и пароль можно легко забыть, не попасть впросак в подобных ситуациях, помогут данные советы, которые станут палочкой выручалочкой для пользователей систем Windows.

Несколько эффективных методов сброса пароля учетной записи Windows

Человеческая память не идеальна, и порой случается, что попытки защитить свои личные данные сложным нестандартным паролем оборачиваются против нас самих. Забыв заветную комбинацию, восстановить ее из системных фалов OC будет уже очень непросто. Все дело в том, что системы Windows уже не первый год реализуют хранение ключей доступа через менеджер безопасности учетных записей (SAM), который не просто содержит пароли в закрытом даже для администратора разделе, но еще и шифрует их довольно серьезным алгоритмом. Но, согласитесь было бы совсем несоразмерно переустанавливать ОС из-за такой мелочи. Существует аналогичное решение – сброс пароля, ведь чаще всего, на практике, все сводится именно к получению доступа, а не поиску конкретной комбинации. Поэтому ниже мы рассмотрим оригинальные способы сброса и изменения паролей Windows, к которым вы можете прибегнуть без использования сторонних средств.

Редакция реестровых кустов из загрузочной среды

Немногие знают, но в среде Windows всегда присутствует скрытая администраторская учетная запись, не имеющая пароля. Однако чтобы сделать ее доступной потребуется чуточку подправить реестр.

Для успеха данных манипуляций нам понадобится внешний загрузочный носитель с образом ОС.

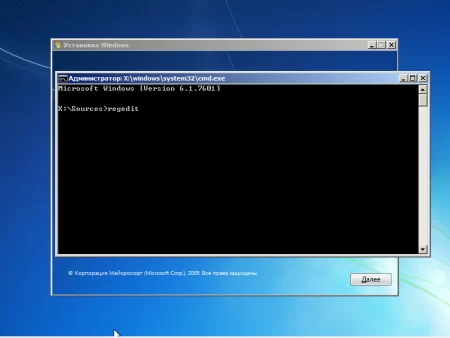

Втыкаем флешку, меняем в БИОСе приоритет дисковых устройств и загружаемся с нее. Из среды мастера установки вызываем cmd.exe сочетанием клавиш Shift+F10 и набираем команду regedit – запустится редактор реестра.

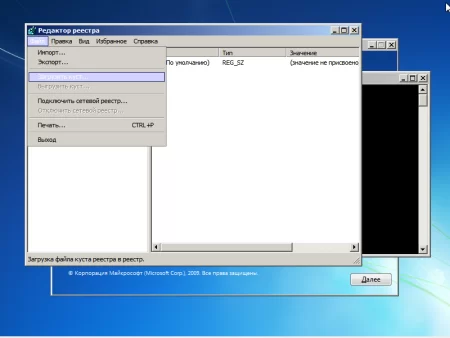

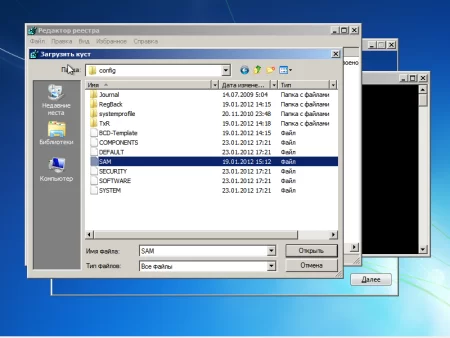

В списке кустов слева, отмечаем папку HKEY_LOCAL_MACHINE и в верхнем меню переходим в файл и в появившемся списке загрузить куст, откроется проводник, где нам нужно указать путь до файла SAM.

Он лежит на системном диске, путь к нему: WindowsSystem32config.

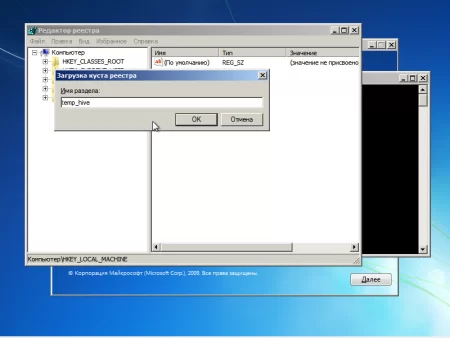

В следующем окне названия вводите любое имя латинскими буквами и жмем ок.

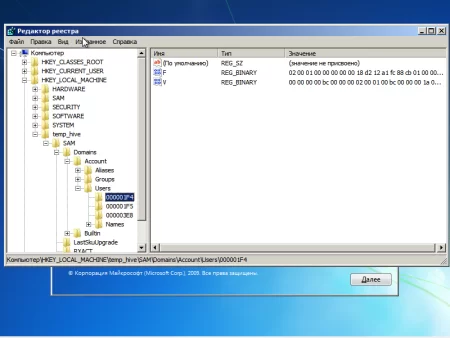

Теперь, когда он присутствует в редакторе, куст нужно отредактировать. Для этого идем по цепочке: HKEY_LOCAL_MACHINE, в ее разделе находим загруженный нами куст оттуда в папку –SAM далее Domains потом Account затем Users и здесь открываем папку 000001F4.

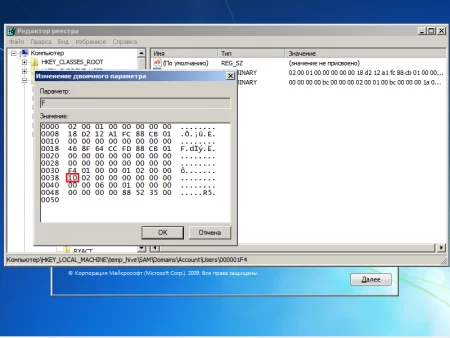

В ее содержимом кликаем по ключу с именем F и в окне редактирования находим графу 038 и меняем первое число в ее строке слева на 10, завершаем изменения, нажав ок.

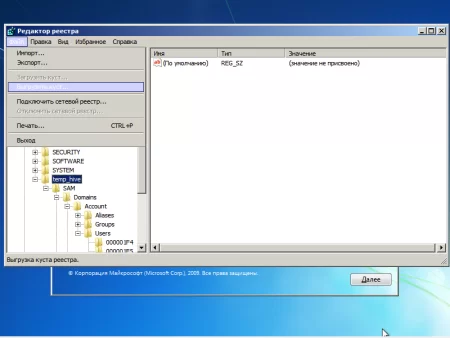

Теперь дело за малым, нам остается лишь выгрузить отредактированный куст в прежнюю директорию. Для этого выделяем его в папке HKEY_LOCAL_MACHINE и выгружаем его через верхнее меню редактора: файл и далее выгрузить куст.

Выходим из мастера установки и загружаемся с внутреннего системного диска. На экране приветствия вы увидите значок администраторской записи.

Загружаемся в ней и беспрепятственно изменяем пароль нужной нам учетки.

Сброс через замену системных файлов

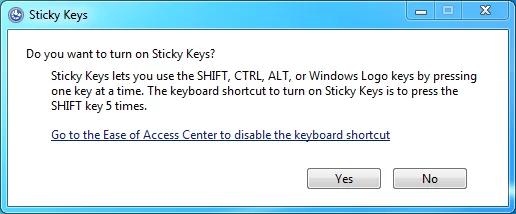

Суть этого нестандартного способа заключается в находчивой эксплуатации системного окна залипания клавиш. Дело в том, что по умолчанию в Windows активировано определение проблемных клавиш, которое предупреждает о проблеме многим знакомой табличкой.

Отличительной особенностью данного окошка, является то, что оно может всплывать даже на экране блокировки – именно поэтому оно нам и интересно.

Стоит также сказать, что за работу данного предупреждения отвечает небольшая системная утилита sethc.exe, расположенная внутри директории с установленной ОС. Опираясь на эти факты, мы можем подменить конечное приложение, вызываемое залипшими клавишами, на полезную cmd.exe.

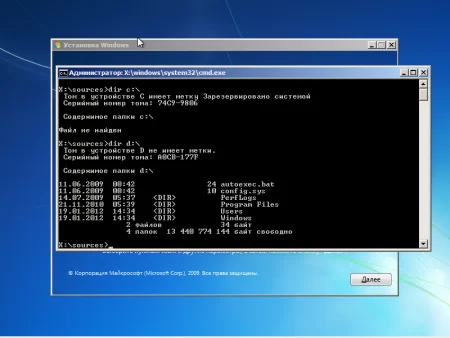

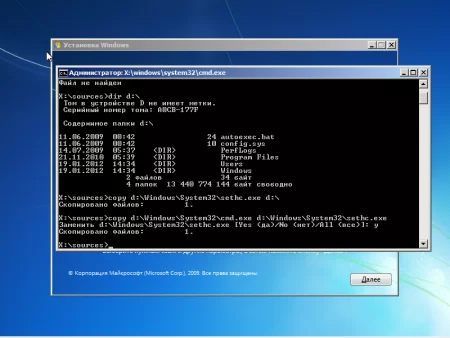

Как и в первом случае, для успеха нам потребуется загрузочный диск или флешка. Попадаем в мастер установки ОС и в нем вызываем командную строку Shift+F10, далее мы должны узнать на каком из носителей располагается корневой каталог Windows, определить это можно с помощью команды dir C: , где С – метка проверяемого носителя.

Если диск системный, как в нашем случае, то в списке ниже вы увидите пункт Windows, в противном случае проверьте остальные накопители в системе, подменяя буквы в команде.

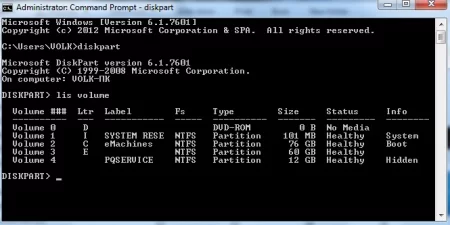

Когда вы не знаете буквенных меток ваших томов в системе, выручит применение строки diskpart, а затем lis volume – покажет список разделов и буквы всех подключенных накопителей.

Узнав метку системного тома, применяем строку: copy d:windowssystem32sethc.exe d:, где первая d – буква диска с директорией ОС, вторая d – в данном случае отражает конечную директорию копируемой утилиты. В целом, строка является страховочной и дублирует нашу утилиту sethc.exe в корневую директорию диска (при желании можно указать любой другой носитель).

Теперь, когда оригинал в безопасности, произведем его замену, печатаем строчку:

copy d:windowssystem32cmd.exe d:windowssystem32sethc.exe

Соглашаемся с заменой, введя Y, и если все сделано правильно, увидим сообщение об успешном копировании 1 файла.

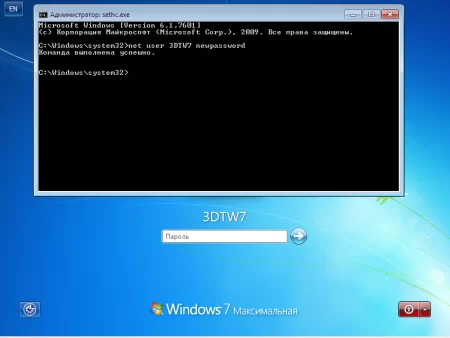

Теперь, чтобы воспользоваться нашей лазейкой, покидаем мастер установки и загружаемся в системе. На экране выбора учетной записи, пятикратно нажимаем клавишу Shift, которая теперь отвечает за вызов cmd.exe. В ее окне набираем строку: net user имяучетнойзаписи новый пароль, где вместо имяучетнойзаписи, подставляем название учетки, в которой хотим задать новый пароль (если у вас оно состоит из двух слов добавьте знак кавычек), а вместо новыйпароль набираем, соответственно, желаемую комбинацию для входа (используйте цифры или латинские буквы).

Вернуть табличку залипания на свое место довольно просто, зайдите в загрузочную среду (используя диск или флешку с образом ОС), откройте cmd сочетанием Shift+F10 и наберите: copy d:sethc.exe d:windowssystem32sethc.exe, первая часть d:sethc.exe –отражает путь к оригинальному файлу, вторая часть d:windowssystem32sethc.exe – остается почти такой же, меняется лишь буква тома d, на метку носителя содержащего папку Windows.

Подводя итог

Руководствуясь данными методиками, каждый пользователь, сможет успешно восстановить доступ к личным данным своей учетной записи, без радикального вторжения в защищенные области OC.

Используйте их с умом и уважайте границы ваших операционных систем.

Стабильного вам доступа.

Опубликовано (изменено): 21.07.2023

Просмотры: 5

Добавить в избранное могут только зарегистрированные пользователи.